Киберустойчивость на практике

В современном мире количество кибератак неуклонно растет, и это ставит под угрозу устойчивость бизнеса. Цена несоблюдения правил цифровой безопасности очень высока - повышается ответственность, ужесточается наказание. И злоумышленники не стоят на месте, кибератаки становятся более сложными и изобретательными. Многие компании вводят в свою стратегию развития понятие «киберустойчивость». Каждая закладывает сюда свое понимание этого процесса, однако здесь имеется общий знаменатель — это способность бизнеса адаптироваться к угрозам.

В компании Innostage разработали концепцию достижения киберустойчивости, как целевого состояния организации. Метод состоит из пяти шагов, основанных на синхронизации действий и синергии ИТ- и ИБ-экспертов при создании надежной и эффективной для бизнеса ИТ-инфраструктуры. В своем выступлении Кузьмин Антон, технический директор Innostage, подробно рассказал о подходе компании к ступенчатому обеспечению непрерывности бизнеса. Совместно с аудиторией обсудили вопросы - от оценки начального уровня киберустойчивости, дизайна целевой архитектуры и влияющих на него факторов до технологической трансформации инфраструктуры, обучении сотрудников и способах сохранения достигнутого уровня.

Для защиты от киберугроз необходим комплексный подход, включающий в себя как технические меры безопасности, так и обучение сотрудников. Кроме того, важно проводить регулярную независимую оценку принятых мер, чтобы вовремя выявлять уязвимости и устранять их до того, как станут объектом реальной атаки. Поэтому компания Innostage решила выйти на программу bug bounty и доказать результативность своего подхода к достижению уровня киберустойчивости.

Для Innostage программа bug bounty — одно из реальных измерений собственной защищенности. Одна из главных визионерских задач — менять отношение отрасли к таким инструментам. В настоящее время идет подготовка ИТ-инфраструктуры для публикации на платформе bug bounty, чтобы проверить собственную киберустойчивость и своим примером вдохновить партнеров и заказчиков. Подготовка к выходу на bug bounty началась в сентябре прошлого года и должна завершиться в мае 2024г.

В своем подходе к киберустойчивости Innostage выделяет пять шагов, или этапов. На стартовой точке по оценке уровня защищенности следует провести анализ текущей ситуации и определить основные уязвимости, через которые возможно проникновение злоумышленников в систему. Этап включает в себя оценку состояния ИТ-инфраструктуры, анализ используемых систем и приложений, а также выявление потенциальных точек проникновения.

Затем вырабатывается оптимальный набор защитных мер для ключевых сервисов и формируется дизайн целевой архитектуры. На этом этапе вырабатываются основные требования и целевое состояние инфраструктуры.

На третьем уровне ведется реализация разработанного плана, трансформация инфраструктуры путём ИТ-харденинга и внедрение защитных мер. Важно наладить координацию между различными подразделениями компании и убедиться в том, что все меры осуществляются согласно плану.

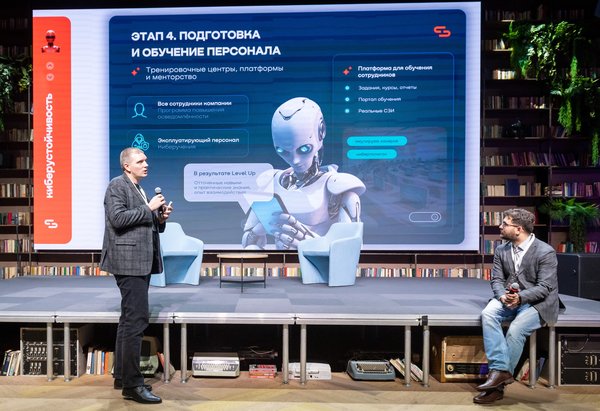

Цель четвертого этапа – обучить эксплуатирующий персонал внедрённым технологиям и процессам. Тренировочные центры, платформы и менторство могут стать эффективными инструментами для подготовки сотрудников компании, что в свою очередь повысит уровень киберустойчивости организации.

После можно переходить к этапу поддержки целевого уровня киберустойчивости и поддержки готовности эксплуатирующего персонала. В частности, участвовать в киберучениях и запускать программу bug bounty, оценивать фрагменты инфраструктуры в лабораториях Innostage, посвященным цифровым двойникам.

Так или иначе подготовка и выход на bug bounty для технической команды нередко означает пересмотр устаревших подходов и перепроектирование архитектуры, дополнительные финансовые и временные затраты на дооснащение, повышение квалификации персонала и внутренние проверки, переход на более высокие стандарты работы с повышенными обязательствами по обеспечению ИБ.

Кстати, в ряде случаев неизбежно вскроется «внутренний конфликт» ИТ и ИБ, связанный с разницей в подходах к обеспечению бесперебойной и продуктивной работы. Может возникнуть и протест против выполнения дополнительных задач, которые еще вчера были необязательными. Кроме того, следует учитывать, что сотрудники компаний в сфере ИТ, разработки ПО и т.п. зачастую требуют повышенных привилегий в своей повседневной деятельности, что может сильно влиять на успешность внедрения необходимых защитных мер и потребует еще более углубленного погружения в особенности производственной деятельности и поиска компромиссов.

Даже для Innostage – ИТ-компании, специализирующейся на кибербезопасности и имеющей отлаженные технологические процессы в этой сфере, подготовка инфраструктуры для публикации на платформе bug bounty заняла несколько месяцев. За это время пришлось решать такие задачи, как усиление защиты legacy-сегментов инфраструктуры и «исторических» систем, с которых невозможно быстро мигрировать, и которые не позволяют реализовать все необходимые защитные меры, тестовых сегментов и сегментов разработки, где сотрудникам нужна определенная свобода действий без ущерба безопасности, или обеспечение удобства и безопасности инструментов инженерного персонала, который зачастую взаимодействует с инфраструктурой, и должен отвечать повышенным требованиям к ИБ.

Вug bounty требует серьезной подготовки, внимательного планирования и готовности к возможным сложностям. Важно помнить, что bug bounty – это лишь один из инструментов для улучшения безопасности. Следование холистическому подходу, в котором собраны лучший практический опыт ИТ- и ИБ-экспертов, может стать тем самым решением достижения киберустойчивой инфраструктуры и непрерывности бизнеса.